Open Source Intelligence, o en español: inteligencia de fuentes abiertas

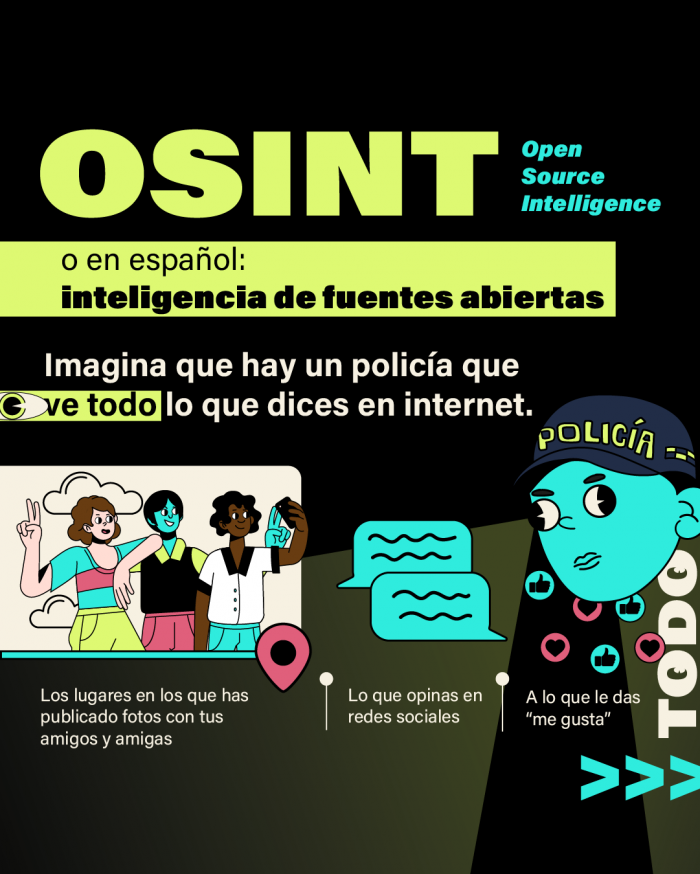

Imagina que hay un policía que ve todo lo que dices en internet, los lugares en los que has publicado fotos con tus amigos y amigas, lo que opinas en redes sociales, a lo que le das “me gusta”. ¿Cómo te haría sentir eso? ¿Seguirías publicando lo mismo?, ¿haciendo lo mismo? La respuesta es que, probablemente no. Está comprobado que la vigilancia afecta el comportamiento de las personas, lo que reduce significativamente el ejercicio de la libertad. Más bien, hace que las personas dejen de hacer cosas que crean que pueden ser cuestionables socialmente, pero que no son ilegales y son ejercicios legítimos de libertad. A eso le dicen en inglés dizque: chilling effect.

- El que nada debe nada teme.

- El internet es muy grande no nos pueden vigilar a todos

- ¿Para qué quieren esa información? ¿qué hacen con ella?

- ¿Es legal que me vigilen si no he hecho nada?

Bueno, vamos despacio. Primero: ¿cómo es posible que vigilen internet ?

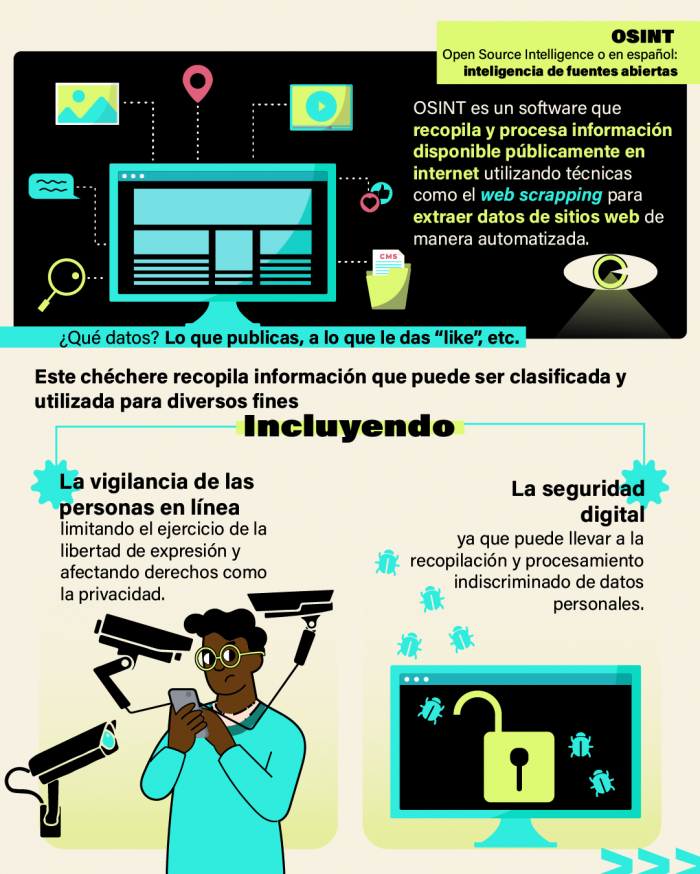

Todo empezó con nuestras ganas de saber que hace la gente en internet y pues es fácil revisar lo que se publica y queda disponible para que lo vea cualquiera, ¿no? Quien no haya stalkeado a alguien que lance la primera X. Ahora hay herramientas automatizadas que permiten hacer esto de forma eficiente. Al conjunto de herramientas para hacer esto se le conoce como OSINT, Open Source Intelligence para los gringos, o inteligencia de fuentes abiertas en español. Se trata de una serie de actividades y técnicas de recolección y procesamiento de información disponible en fuentes abiertas de información.

Esto no suena tan problemático cuando lo hace alguien para saber con quien tiene una cita, o una empresa para conocer lo que se dice de uno de sus productos, o una investigadora en una universidad tratando de determinar cómo se propaga la desinformación por una red social, pero cuando lo hace el Estado para preparar actividades de defensa o ataque, para monitorear lo que se dice en internet sobre la fuerza pública, o la reacción a la publicación de una noticia…

Ok, eso está raro. ¿O sea que el estado nos stalkea?

Es un poco más complicado. Buscar información en las fuentes de acceso no restringido de internet no es, per sé, ilegal. Todos lo hacemos para conocer más a una persona, para informarnos previa a una entrevista de trabajo o como parte de una investigación académica o periodística. Incluso el Estado lo puede hacer en investigaciones penales, mediante agentes secretos virtuales, a lo 007.

Pero el diablo está en los detalles. No es lo mismo, buscar información de forma manual con un fin legítimo como es ejercer el derecho a la libertad de expresión, a monitorear toda una red social para clasificar a los ciudadanos según si son favorables al gobierno o no.

No es lo mismo porque cuando el Estado monitorea internet intimida a la ciudadanía, recoge información privada que está en redes de fácil acceso (por ejemplo, las fotos de sus bendiciones) y puede usar esa información para perfilar ilegalmente.

Entonces quedemos en esto: No queremos que el Estado nos stalkee a su antojo, descargue toda nuestra información, la procese y con eso nos clasifique para luego planear operaciones, tipo, iniciar un proceso judicial. ¿Cierto?

Muy grave, ¿Y cómo pueden hacer eso? ¿Cuántos policías tienen mirando internet?

No se necesita un ejército, lo que necesitan es un programa que les permita automatizar la operación de búsqueda, descarga y procesamiento de información. O sea, un software OSINT que incluya técnicas de scrapping cuya función radica en extraer de forma automática información de sitios web de manera masiva.

El scrapping es una técnica automatizada e indiscriminada de extracción de datos de un sitio web mediante software, el cual permite bajar toda la información de una página o de una red social usando los vínculos que las mismas proveen y, muchas veces, sin sus permisos. Posteriormente al scrapping, las herramientas pueden tener capacidades de clasificación de la información recopilada, de acuerdo con categorías predeterminadas, lo que permite que sean usadas para realizar perfilamientos que, en Colombia, son ilegales.

En Colombia el Estado tiene al menos 5 chécheres de eso y nadie sabe cómo y pa´ qué los usa. Mejor echémonos la bendición.

¿Y qué puedo hacer? ¿Una cómo sabe si la están vigilando con eso?

Saberlo es muy difícil si el Estado no cuenta con una política respetuosa de los derechos humanos y transparente, o si deja que cualquier entidad usé esta tecnología a su gusto. El problema es que dado su alcance, el software para realizar ciberpatrullaje (así llama el Estado a vigilar internet), puede recoger, almacenar y analizar en secreto, y de forma indiscriminada, grandes cantidades de información de la ciudadanía y sobre sus comunicaciones sin que existan indicios suficientes de conducta delictiva.

Las capacidades tan intrusivas que permiten estas herramientas incluyen, por ejemplo, perfilamientos, des-anonimización y localización de personas usuarias de internet e incluso capacidades para ocultar las huellas de la investigación.

Las herramientas para perfilar y predecir el comportamiento de personas y grupos sociales es silencioso y como ya lo dijimos, es muy difícil saber cuándo lo hace el Estado, por eso es importante exigir más transparencia y claridad con el uso que se da a esa actividad Los que tienen que rendir cuenta son ellos. ¿Por dónde empezamos señores Estado?

¿Quién la implementa?/¿Quién me vigila?

Hemos identificado que en Colombia las herramientas de vigilancia en fuentes abiertas son el componente técnico de lo que normativamente es llamado “ciberpatrullaje”. La única entidad que tiene competencia expresa para realizar ciberpatrullaje es el Centro Cibernético Policial, de acuerdo con la Resolución 05839 de 2015, con el objetivo de monitorear la web para identificar amenazas contra la ciberseguridad ciudadana. Sin embargo, por sus características y riesgos, una norma de carácter infralegal no es suficiente para otorgar y regular dicha facultad.

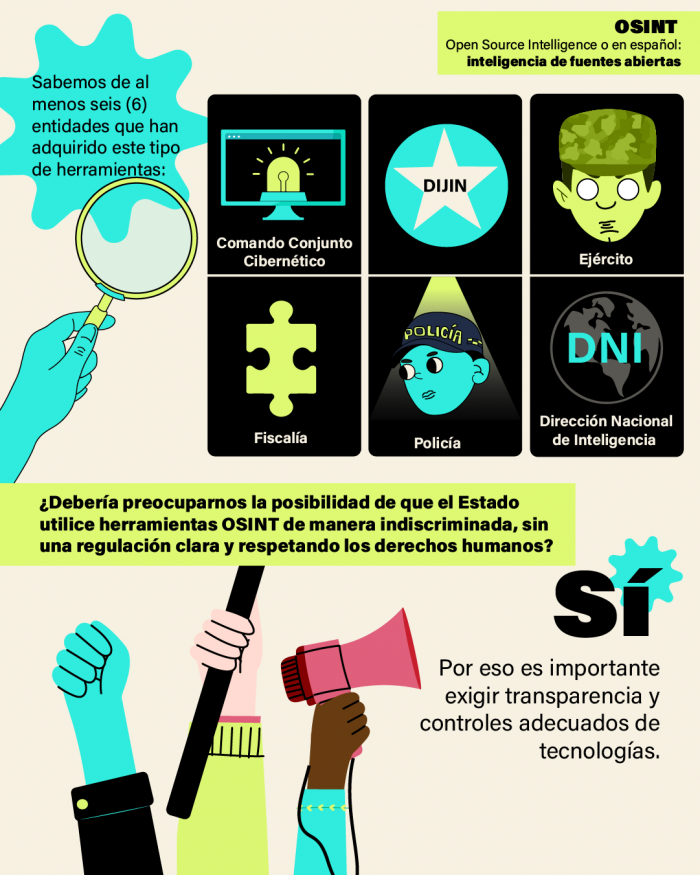

A pesar de lo anterior, tenemos conocimiento de al menos 6 entidades que han adquirido este tipo de herramientas para realizar: el Comando Conjunto Cibernético, la DIJIN, el Ejército, la Fiscalía, la Policía y la Dirección Nacional de Inteligencia.

Las autoridades encargadas de responder a la inconformidad social han estado contratando capacidades de vigilancia masiva sin que paralelamente el Estado haya desarrollado un marco jurídico garantista que ajuste dichas capacidades a los estándares internacionales de derechos humanos: legalidad, necesidad y proporcionalidad. Tampoco se están implementando mecanismos de control, seguimiento y remedio para los posibles abusos. Al contrario, las narrativas de la ciudadanía como amenaza y enemigo a vencer han permeado el modelo de contratación de herramientas OSINT en el país.

¿Qué proponemos desde la Fundación Karisma?

• Es necesario que se regule de forma clara en ejercicio de qué funciones legales la Policía podrá utilizar software OSINT. En ningún caso se debe usar para realizar actividades ilegales como vigilancia o monitoreo masivo y debe existir un marco sancionatorio ejecutivo para los casos de excesos.

• El uso de OSINT para la recolección de material probatorio debe ser objeto de

reglamentación legal para garantizar los derechos a la defensa y el debido proceso de las personas investigadas.

• Es fundamental establecer controles internos sobre el uso de sistemas OSINT, entre los cuáles deben disponerse contrapesos institucionales y medidas de transparencia como registro de los actores que acceden a la información recopilada, informes periódicos a los órganos de control e informes públicos de rendición de cuentas.

• La adquisición de sistemas OSINT justificada en objetivos de seguridad nacional, debe ser restrictiva y con estricto cumplimiento de los requerimientos legales para que ese tipo de contratación proceda. En ningún caso las dependencias de la Policía deben adquirir herramientas de vigilancia masiva aludiendo a la seguridad nacional cuando tenga objetivos de marketing organizacional (monitoreo de su reputación) o defensa de “derechos reputacionales”.

• Los sistemas OSINT no deben ser usados para recopilar información que posteriormente sea categorizada como falsa o verdadera por parte de la Policía, o para realizar cualquier otra actividad para la que no sea competente.

¿Te preocupa que un policía esté monitoreando tus actividades en línea?

A CONTINUACIÓN PUEDES ACCEDER AL INFORME COMPLETO

Si por algún motivo esta entrada no es accesible para tí, por favor escríbenos a comunicaciones@karisma.org.co y haremos los ajustes que estén a nuestro alcance para que puedas acceder al contenido.

Indícanos el título del contenido en el asunto del correo, por ejemplo: OSINT

Es fundamental poner el tema en la agenda y nutrir la conversación. ¿Trabajas en un medio de comunicación? Escríbenos a comunicaciones@karisma.org.co.

Acompáñanos en @Karisma en Twitter, Fundación Karisma en Facebook y YouTube, y @karismacol en Instagram y Tik Tok.