Por Andrés Velásquez

¿Qué es el rastreo de contactos (contact tracing)?

El contact tracing o rastreo de contactos es una técnica esencial en el manejo de epidemias que consiste en encontrar posibles casos relacionados que hayan tenido contacto con un caso positivo para una enfermedad contagiosa, con el fin de aislarlos, hacerles pruebas y tomar las medidas necesarias para detener la propagación del agente patógeno y, en esa vía, la enfermedad que provoca.

Normalmente, este procedimiento se hace de forma manual, a través de una entrevista con el caso positivo sobre sus movimientos en cierta cantidad de tiempo -dependiendo del agente que se esté persiguiendo-, para identificar las personas con las que este caso positivo tuvo contacto, llamarlas y darles instrucciones.

Pero estamos en el 2020 y las interacciones del ser humano son cada vez más complejas y difíciles de rastrear para que este procedimiento se pueda hacer eficientemente a gran escala, sin preparación previa y con un agente como el nuevo coronavirus que se esparce como pólvora.

Rastreo digital de contactos

En la era de la hiperconectividad, es de esperase que se desarrollen soluciones tecnológicas que ayuden a optimizar el complicado procedimiento de rastreo de contactos. ¡Qué mejor idea que usar los teléfonos inteligentes! Todos sus sensores, interfaces de comunicación y antenas sirven, con ayuda de una aplicación instalada, para determinar si el dispositivo ha estado cerca de una persona diagnosticada con COVID-19 o en un área de alta influencia del virus. Si el dispositivo va a compañado de una persona -en cualquiera de estos casos- y se cumplen determinados parámetros se supone que esa persona fue expuesta al virus.

Así, si la aplicación está conectada con un sistema de salud y articulada a un plan de respuesta, se facilita la localización de la persona posiblemente infectada para hacerle seguimiento, pruebas e incluso vigilar su cuarentena si la situación lo amerita.

Si usted es el tipo de persona a la que le preocupa la privacidad, la anterior definición podría provocarle una disonancia cognitiva. Por un lado, parece una solución razonable para acelerar el rastreo de contactos, procedimiento esencial en el manejo de las epidemias. De otro lado, se están entregando datos muy sensibles a quien sea que controle la aplicación, bien sea una autoridad sanitaria, un gobierno central o local, o incluso empresas privadas.

La iniciativa de las aplicaciones para el manejo de la pandemia ha estado mayormente a cargo de los gobiernos de cada país, que han implementado o están implementando soluciones de acuerdo con sus capacidades, sus leyes, su cultura y su sistema político.

El problema de la privacidad

Como van las cosas, el rastreo digital de contactos va a ser un componente más de las soluciones tecnológicas que las autoridades de salud de cada país están implementando para el manejo de la pandemia. Las aplicaciones que se han venido desarrollando, generalmente, incluyen formularios de registro, módulos de información, reporte de síntomas y reportes de localización.

El problema específico con el rastreo digital de contacto es que alguien, en alguna parte, puede saber quién se encontró con quién, cuándo y dónde. Y ese alguien podría ser el gobierno que, a su vez, podría compartir esta información con agencias de inteligencia o la policía, convirtiendo una iniciativa sanitaria en una herramienta de vigilancia masiva.

En el caso de CoronappColombia, que el reporte de localización esté asociado a personas usuarias plenamente identificadas, incluyendo a su grupo familiar y enlazadas a un pasaporte de movilidad, del que depende poder o no salir de la casa, representa ya un agujero enorme a la privacidad. Ahora, imagine los riesgos cuando le suman una funcionalidad que, además, lleva cuenta de los todos encuentros, fortuitos o no, de la persona usuaria.

De cualquier forma, el impacto a la privacidad de la funcionalidad del rastreo digital de contactos depende de cómo se implemente. Hay alternativas completamente orwellianas y otras que no lo son tanto.

Las alternativas

Técnicamente, hay muchas alternativas para implementar un sistema de rastreo digital de contactos con teléfonos inteligentes, sin embargo, no son el único recurso.

En el caso de China, el aparato de vigilancia está tan bien desplegado que el rastreo de contactos prácticamente no requiere una aplicación. Además de una batería de acciones de corte más tradicional, el Estado cruzó los datos que ya recopilaba de cada persona para saber su nivel de exposición al virus y tomar medidas. De todos modos, optaron por promover que la población use aplicaciones móviles que refuerzan todo el esquema.

Por el lado de Corea del Sur, la implementación usa datos de localización del teléfono y se complementa con información externa que incluye transacciones de tarjetas de crédito, registro de compra de drogas y grabaciones de cámaras de videovigilancia. El objetivo era determinar si una persona estuvo en zonas de influencia del virus o cerca de otras diagnosticadas con COVID-19 con el fin tomar medidas.

En Israel se ha estado utilizando un sistema del organismo de inteligencia estatal creado originalmente en la lucha contra el terrorismo para hacer rastreo de contactos utilizando datos de las antenas de telefonía celular. Estos datos prometen reconstruir los movimientos hechos por una persona diagnosticada con COVID-19 y poner en cuarentena a aquellas otras que se haya cruzado en su camino. La Corte suspendió este sistema hasta tanto no se pase una ley.

Es claro que en las alternativas de China, Corea del Sur e Israel no hay mayores miramientos en cuanto a privacidad se refiere. En otras partes del mundo, esto es diferente. Por ejemplo, en Europa hay una mayor preocupación por la privacidad y su protección, incluso de injerencias que provienen del Estado. La existencia del Reglamento General de Protección de Datos de la Unión Europea (GDPR, por sus siglas en inglés) es una muestra de ello.

Entonces, la preocupación por la protección a los estándares de derechos humanos, especialmente a la privacidad, hace que los países con tradición democrática discutan el desarrollo de protocolos que habiliten la funcionalidad de rastreo de exposición al contagio que procuren preservar la privacidad de quienes participan de este experimento. En esta línea han surgido dos vertientes conocidas como la centralizada y la descentralizada.

Ambas están basadas en el intercambio de identificadores vía bluetooth para determinar si se ha estado en contacto con una persona que ha sido diagnosticada con COVID-19 y notificarla del potencial riesgo de exposición. La diferencia entre los dos sistemas es que en el centralizado la notificación también la recibe la autoridad sanitaria que controla la aplicación (además de otros datos).

La alternativa centralizada

Inaugurada por Singapur, con su aplicación TraceTogether, ataca el problema de la privacidad generando identificadores aleatorios que se asignan a un dispositivo que son guardados en una base de datos central. Luego, estos identificadores son transmitidos constantemente vía bluetooth por la aplicación que, a su vez, está leyendo y guardando todos los identificadores que están siendo transmitidos por otros dispositivos que se encuentren dentro de cierto rango. Dicho de otra forma, cada dispositivo guarda en una base de datos local, la lista de los identificadores de dispositivos con los cuales se ha cruzado.

Cuando una persona usuaria de la aplicación es diagnosticada positiva para COVID-19, se sube el registro de todos los identificadores guardados en su teléfono por dos semanas para ser cruzados con la base de datos de identificadores de los dispositivos de las demás personas. Las coincidencias que se encuentren representan una exposición al virus. Así, la autoridad sanitaria puede identificar quién ha sido expuesto y tomar las medidas del caso.

Es engañoso calificar este sistema como enfocado en la privacidad. Aunque los identificadores sean aleatorios para ofuscar un poco la identidad de las personas mientras van transmitiendo el identificador, para la entidad que controla la aplicación es fácil saber qué identificador corresponde a quien.Esto lo puede hacer con los metadatos que pueda tener de la conexión del dispositivo al servidor central y con datos que ha recolectado previamente con otras funcionalidades o registros. Por consiguiente, tiene la capacidad de relacionar todos los contactos (fortuitos o no) con nombre propio.

El argumento para defender esta alternativa es que le da mayor capacidad a la autoridad sanitaria de identificar los casos que han sido expuestos al virus para actuar con mayor celeridad y contundencia.

En esta línea, también se encuentran países como el Reino Unido, Francia y Noruega, entre otros, y consorcios como el Pan-European Privacy-Preserving Proximity Tracing (PEPP-PT) que impulsa la creación de un protocolo interoperable entre los países europeos, que finalmente optó por la opción centralizada, después de haber evaluado también la descentralizada.

Es importante recalcar que todo esto es solo un componente de una aplicación más grande que, perfectamente, puede estar rastreando a las personas con el GPS del dispositivo, que guarda datos de registro, síntomas y diagnósticos, lo que deja la privacidad por el piso pues será muy fácil identificar a la persona.

Otro dato importante con respecto a esta alternativa es la complicada barrera en su implementación. En los teléfonos iPhone de Apple, el Bluetooth se desactiva cuando el dispositivo se bloquea, dejando la aplicación inservible en esos momentos. Particularmente, sin mucho éxito, Francia ha estado intentando que Apple ceda en este aspecto.

La alternativa descentralizada

Aunque parece un poco pretencioso llamarla descentralizada, porque como en las otras alternativas depende de un servidor central que se convierte en un punto único de fallo, es de lejos la opción que más preserva la privacidad de las personas hasta ahora. Para ello, implementa un protocolo bastante ingenioso.

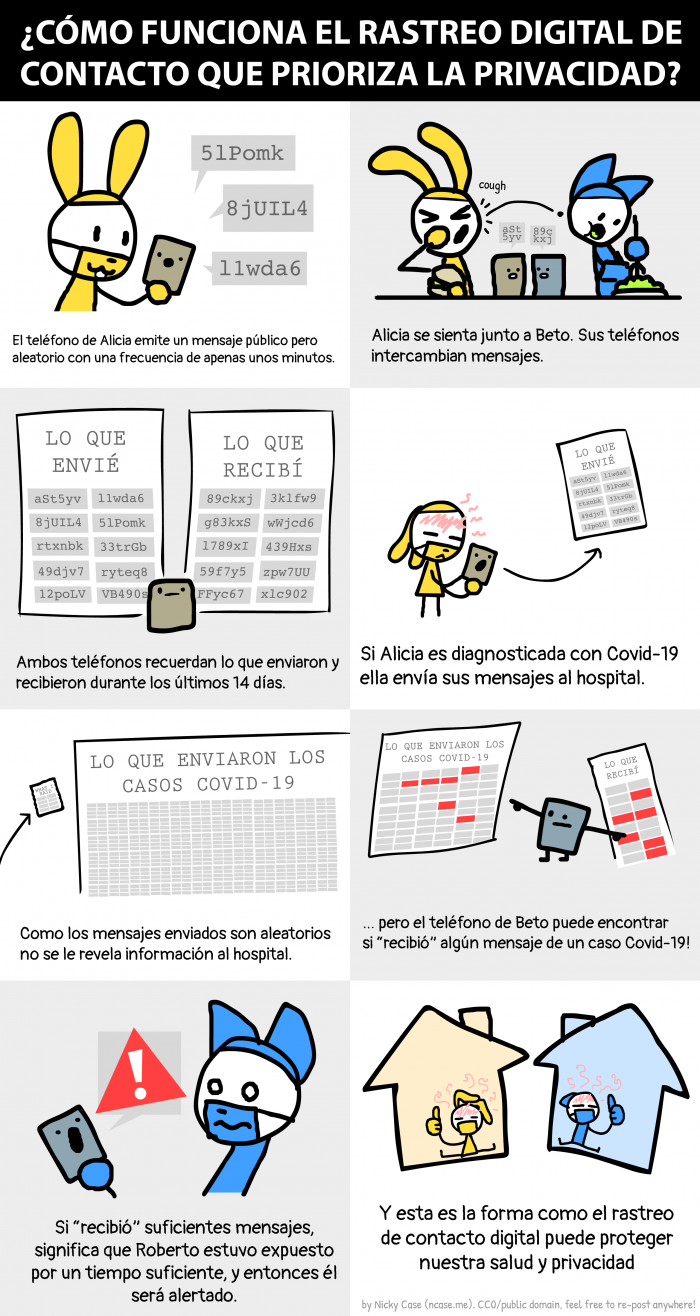

Originalmente ideada por un consorcio conformado por un grupo internacional de ingenieros, epidemiólogos y expertos legales, el Decentralized Privacy-Preserving Proximity Tracing (DP3T) define un protocolo de rastreo digital de exposición al contagio que también está basado en bluetooth, pero con un funcionamiento que minimiza la cantidad de datos que son enviados al servidor central. Además, procura que esos datos no puedan ser relacionados con las personas que usan la aplicación, realizando la comparación de los identificadores de un caso positivo para COVID-19 dentro del teléfono y no en el servidor central.

En este protocolo, los identificadores que viajan a través de bluetooth son generados a partir de llaves criptográficas que cambian diariamente y son rotados cada 10 o 20 minutos como medida adicional de privacidad. Los dispositivos que participan en el intercambio de estos identificadores almacenan tanto las llaves propias que se generan diariamente como todos los identificadores leídos que transmiten otros dispositivos con la aplicación instalada que se encuentren en un rango cercano.

Cuando una persona usuaria da positiva para COVID-19, con su autorización, la aplicación que implemente ese protocolo sube las llaves que se generan diariamente durante las dos últimas semanas a un servidor central para que los demás dispositivos con la aplicación puedan bajarlas, generar los identificadores y compararlos con los que están almacenados en el teléfono. Si encuentra coincidencias y teniendo en cuenta otros parámetros dependiendo de la implementación, notifica a la persona usuaria si ha estado expuesta al virus.

Aunque este procedimiento luce muy amigable con la privacidad, es solo un método que va a ser implementado en una aplicación y no basta incluirlo para que, automáticamente, la aplicación completa sea enfocada en la privacidad. Como mencionamos antes, si la aplicación ya usa el GPS u otros medios para localizar a la persona usuaria, en términos de privacidad, la aplicación es vacua.

Otro problema en el desarrollo de una aplicación que use este protocolo es el mismo que mencionamos anteriormente sobre la protección de iPhone de no permitir al sistema bluetooth operar mientras el teléfono está bloqueado.

Además, al haber diferentes implementaciones de este protocolo, es posible que las aplicaciones no puedan comunicarse unas con otras. Esto genera un problema de interoperabilidad.

La solución inicial a estos problemas está siendo desarrollada conjunta y directamente por Apple y Google.

La alternativa de Apple y Google

En abril del 2020, los dos colosos de la tecnología anunciaron un esfuerzo conjunto para poner fin a los problemas de rendimiento, interoperabilidad y persistencia del sistema bluetooth. Juntos están desarrollando una API que implementa el sistema descentralizado y diseñado con un enfoque de privacidad. Además, están incluyendo salvaguardas adicionales que solo ellos dos pueden hacer cumplir, ya que tienen el poder absoluto sobre los sistemas operativos que corren en la mayoría de los teléfonos inteligentes del mundo.

En este sistema, los teléfonos, además de guardar los identificadores transmitidos por las otros dispositivos móviles, guardan un dato adicional que es la fuerza de la señal con la que han sido recibidos. Esta es una variable adicional a ser usada como parte de la fórmula que apunta a evaluar la distancia del contacto y así deducir si la exposición es relevante o no. Esta fórmula también evalúa el tiempo de exposición por cada identificador. El resultado de la coincidencia más la fuerza de la señal y el tiempo de exposición da un coeficiente que indica si a la persona usuaria se le debe notificar sobre un riesgo de exposición al virus.

Sin embargo, como se dijo antes, el rastreo tradicional de contactos no se limita a la simple detección a la exposición al virus, sino que supone otro montón de procedimientos para cazar la enfermedad. Por eso, la solución propuesta por Google y Apple ha sido ampliamente criticada, a tal punto que el par de gigantes decidieron cambiarle el nombre: ya no es contact tracing, sino exposure notification (o notificación de exposición en español). El cambio de nombre refleja los limitantes de la herramienta: no intenta hacer rastreo de contacto, sino alertar sobre riesgos de exposiciones al virus.

Apple y Google han anunciado que su meta es que la API entre en producción a mediados de mayo. Así mismo, han ido avanzando con código y documentación para los futuros programadores que usarán la API. También han actualizado los términos de uso del sistema, dejando claro, entre otras cosas, que solo se autoriza una aplicación por país a una entidad estatal, que la aplicación que utilice la API solo podrá recoger los datos indispensables para aplicar la notificación de exposición, y prohíbe el uso de servicios de localización dentro de la aplicación que use la API (es decir, si se usa esta solución no se pueden activar permisos para recoger los datos del GPS o localización por redes Wifi cercanas).

Estos términos de uso resguardan un poco a la persona usuaria de abusos a la privacidad que se puedan cometer con las aplicaciones que aspiren a implementar las notificaciones de exposición. Sin embargo, también consta en los documentos de Google y Apple que otras aplicaciones relacionadas con COVID-19 que no usen esta funcionalidad puede seguir siendo encontradas en las tiendas de aplicaciones. ¿Será que los Estados renuncian a sus aplicaciones originales que entregaban la localización de las personas usuarias por una única aplicación para notificación de exposiciones? O ¿los Estados sacarán una nueva aplicación solo para las notificaciones de exposiciones y conservarán también sus aplicaciones originales con los datos que ya tienen? Estará por verse cómo evoluciona este punto.

Aunque este sistema soluciona muchos de los cuestionamientos de forma de la implementación del algoritmo enfocado en la privacidad y descentralizado, hay otros problemas de fondo que hay que tener en cuenta.

Los problemas

Para ilustrar el primero de los problemas solo hace falta una prueba, que es un problema para cualquiera de los sistemas basados en Bluetooth o Wifi.

Si vive en un edificio o en un área medianamente poblada, pruebe a mirar qué dispositivos con bluetooth activado y recibiendo peticiones tiene cercanos en la función de bluetooth de su celular. Muy probablemente verá su parlante bluetooth o el televisor del vecino. A a mí, particularmente, me aparece el sistema de un carro que parquean en un garaje por el que nunca paso. En el hipotético caso de que usted y su vecino estén usando una aplicación con este sistema de notificación de exposición, si cualquiera de ustedes diera positivo a COVID-19, es muy probable que a alguno de los dos le llegue una notificación de exposición, aunque no se hayan visto en un mes, vivan en edificios adosados, no se hayan cruzado y los separe una pared. Como el sistema es anónimo, realmente no sabrían cuándo ocurrió esa exposición como para poder atribuirla a un malentendido con un teléfono del vecindario. Valga la pena decir que es bueno que sea anónimo porque, si no lo fuera, el efecto sería de posibles discriminaciones y violencia. Por otro lado, si este tipo de falsos positivos se vuelve repetitivo el sistema pierde credibilidad y, por ende, efectividad. En cualquier caso, hay que reconocer los límites del sistema.

En un documento que estudia la seguridad del protocolo DP3T se exponen varios posibles ataques a sistemas como el de Apple y Google, centrándose en gran parte en la amenaza que supone inyectar identificadores manipulados a través de bluetooth para generar un falso positivo para alguna persona o zona. Esta alerta ocasionaría la cuarentena para la persona o el cierre de la zona. Esto, combinado con incentivos económicos o políticos, es peligroso porque, si un atacante logra acceder a un identificador que en un futuro cercano va a ser reportado como un caso positivo, puede pasearse cerca de la persona o la zona a neutralizar transmitiendo dicho identificador.

Por ejemplo, un adversario podría neutralizar a su competencia en una entrevista de trabajo, contaminando los teléfonos de las demás personas aspirantes con identificadores que al día siguiente van a dar una notificación de exposición. Así, obligaría a las demás personas interesadas en el empleo a entrar en cuarentena antes de la entrevista.

Esto da valor a los identificadores que se transmiten por bluetooth, si tienen la característica de que se sabe que van a dar positivos en poco tiempo. Existiría el potencial de que se genere un mercado negro de estos identificadores, con el agravante de que personas podrían buscar exponerse al virus para producirlos.

Hasta aquí el tema de las falsas alertas de positivos, pero también hay falsos negativos. En Colombia existe un gran potencial de este problema, dado que la penetración de los celulares inteligentes no llega al 60% y la conectividad tampoco alcanza. Es decir, la cantidad de gente usando la aplicación está entre aquellas que pueden y quienes lo hagan de forma voluntaria. Según un estudio publicado por la Universidad de Oxford, para que la aplicación tenga el impacto prometido se requiere que un mínimo del 60% de la población la use, a la vez que se combine con otras medidas de contención del contagio. Además, toca resaltar que las poblaciones más vulnerables al coronavirus (ej. personas mayores de 60 años, personas privadas de la libertad, población en situación de vulnerabilidad) o no tienen conexión, o teléfono inteligente, o su equipo no es compatible con estas herramientas.

En consecuencia, basarse en un sistema de este tipo como herramienta de rastreo de contactos genera una sensación de seguridad, pero deja a gran parte de la población por fuera, con muchos falsos negativos. En Singapur, con todo y el esfuerzo de desarrollar el primer sistema de rastreo de contactos semianónimo, la penetración de su app no llegó al 20%.

Colombia

De acuerdo con la prensa internacional el Gobierno colombiano decidió recientemente que usará la API de Google y Apple en su aplicación CoronappColombia. Esta decisión se tomó después de descartar un sistema desarrollado por la empresa HypeLabs., que al parecer implementa el sistema centralizado y que presentó muchos falsos positivos, bajo rendimiento y problemas de compatibilidad. Aparentemente, CoronappColombia ya venía haciendo experimentos con esta solución. Esto no ha sido advertido públicamente por el gobierno. Se tenía conocimiento solo por análisis hechos por el K+Lab de la Fundación Karisma y por un escueto comunicado de prensa pagado por HypeLabs. Un grave problema de transparencia.

Ahora, imagine recibir una notificación de exposición, inmediatamente llama al 911 para informar (no sabemos cómo se hará en Colombia, pero digamos que es así) e iniciar el proceso de seguimiento, incluido el testeo. El imaginario es que, si estamos desplegando esta solución tecnológica, es porque están disponibles todas las capacidades y recursos que se necesitan para el control y seguimiento de la enfermedad. El problema es que el nivel de testeo en Colombia es muy bajo como para mantener la demanda de pruebas por notificación de exposición. Sin este proceso completamente eficiente y depurado, la notificación será inservible. Además, tenga presente que la aplicación es nacional, por tanto, habrá zonas donde este problema sea todavía más sentido que en los grandes centros urbanos.

La instalación de la aplicación la está promoviendo el gobierno para que sea pasaporte de movilidad y de trabajo, le regalan datos para navegación a quien la instale y está vinculada a contenidos educativos que pueden accederse sin afectar los datos de navegación del equipo en momentos en que las escuelas están cerradas. Es decir, se están recogiendo los datos más sensibles de millones de personas con incentivos cuestionables que no están alineados con su voluntad de participar en este ensayo no clínico de una medida de vigilancia epidemiológica. Preocupa que las autoridades tendrán los datos para ubicar y hacer exigible la cuarentena basados en un sistema cuya efectividad no ha sido probada. Sin datos que confirmen el contagio, ¿realmente bajaría el número de personas confinadas?

Conclusión

Suena como estar entre la espada y la pared. Lo que se veía como una solución muy ingeniosa al problema de escalar el rastreo manual de contactos , no parece serlo. Su efectividad no está probada y, en el camino, existe un alto peligro de que se vulnere la privacidad. El problema de la efectividad se deriva tanto de varios factores sociales, económicos y culturales como técnicos (que se recogen a lo largo de este texto). Esto realmente complica que la solución tecnológica en Colombia cumpla lo que promete.

El desarrollo de un sistema de este talante probablemente lleve mucho tiempo de investigación y pruebas antes de tener datos concluyentes sobre la configuración del mismo para que sea efectivo. Mientras tanto, se está improvisando. Por eso es mejor no tener el sistema a tener uno malo. Es mejor enfocarse en fortalecer el sistema de salud del país, que estar tratando de salvar al mundo a punta de algoritmos que por ahora son inefectivos. Si el Estado no puede proveer lo básico a alguien mientras hace cuarentena, ¿qué se gana haciendo sistemas para mandar a la gente a cumplirla? Si el Gobierno no puede hacer tests para la mayoría de la población, ¿cómo manejará esto si lo que hará será aumentar la fila? Como dice un personaje de La Vendedora de Rosas: “¿para que zapatos, si no hay casa?”.