Los problemas del celular como método para verificar tu identidad

Por Andrés Velásquez/ Investigador K+LAB

El uso del teléfono celular para recibir claves y pines de autenticación para ingresar a las redes sociales, correos electrónicos y plataformas financieras es una práctica fácil de adoptar que se ha venido popularizando entre las personas usuarias de diferentes servicios digitales. El problema es que los criminales han encontrado la oportunidad de aprovecharlo para ejecutar diferentes estafas y fraudes basados en la suplantación de identidad, por ejemplo, mediante el duplicado de la tarjeta SIM de nuestro celular.

El crecimiento de estos fraudes y la dificultad de evitarlos obliga a las compañías telefónicas, a los bancos y a los usuarios a pensarse otras opciones para mitigarlos.

Navegue por el artículo compañías

Y ahora ¿quién podrá defendernos?

Intro

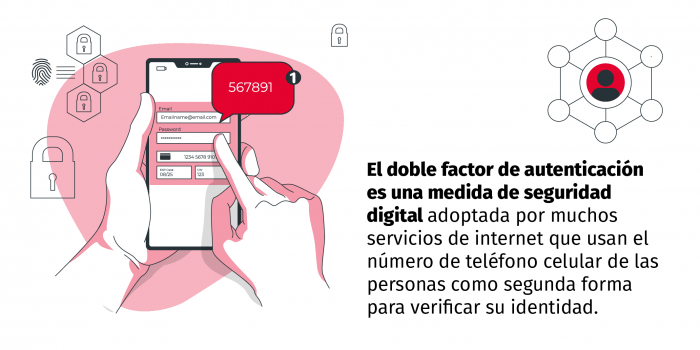

¿Recuerdas haber usado un numerito que te llegó a tu teléfono móvil para registrarte o entrar en alguna de tus redes sociales? ¿O para entrar a tu correo? ¿O para hacer una transferencia bancaria?

La respuesta probablemente sea que sí. El doble factor de autenticación es una medida importante de seguridad digital y se ha vuelto costumbre por parte de muchos servicios de internet usar el celular de las personas como esa segunda forma para verificar su identidad. El problema es que los criminales han encontrado la oportunidad de aprovecharlo para ejecutar diferentes estafas y fraudes basados en la suplantación de identidad.

En varios casos de autenticación digital, el número de teléfono equivale a un documento de identidad, pero sin la seguridad física y jurídica de un documento oficial. Los números de teléfono son de la compañía telefónica. Aunque podemos llevarnos el número de una compañía a otra o de una SIM a otra, en caso de robo o pérdida del aparato, hay situaciones donde recuperar el número puede ser muy difícil o imposible. También hay otras situaciones en las que gente inescrupulosa explota esta funcionalidad con el fin de suplantar a otra persona.

Si perdemos temporal o permanente el número de teléfono (ej. al salir del país o por un proceso judicial) es muy probable que también perdamos el acceso a cuentas en línea de todo tipo. Si bien algunas las podríamos restituir con verificaciones de identidad, otras pueden ser muy difíciles de recuperar. En el caso del correo electrónico, mucha información e incluso otras cuentas en línea ligadas a ese correo se podrían perder.

Sin embargo, son los sitios de finanzas en línea como los bancos, los mercados de valores y los de criptomonedas los que han sacado a la luz este problema, ya que el uso del teléfono como segundo factor de autenticación permite a los criminales mover o retirar dinero y valores de este tipo de servicios digitales. La técnica se conoce como SIM swapping o, en español, intercambio de SIM.

Aunque suene complicado, no lo es. De hecho, la mayoría lo hemos hecho alguna vez sin saber que tenía un nombre tan sofisticado. Si alguna vez se te ha perdido el celular o te lo han robado, seguro has ido o llamado a tu compañía de teléfonos para pedir, primero, que bloqueen tu antigua SIM y, segundo, que te entreguen una nueva con tu viejo número. Eso es un SIM swapping, pasar la línea telefónica de una SIM a otra.

Normalmente, este proceso requiere de una verificación física de identidad por medio de un documento oficial como la cédula. Si esta verificación se hace mal o no se hace, corremos el riesgo de que alguien use este mismo procedimiento para robar nuestra línea telefónica. De esta forma, usará la línea para recibir los mensajes de texto con los que nos dimos de alta a algún servicio digital o que a lo mejor usamos para transferir dinero a otra persona.

El fraude

El SIM swapping puede usarse en un proceso fraudulento de suplantación de identidad. Primero, los criminales necesitan información esencial de la persona a la que piensan estafar (nombres, número de teléfono, nombres de usuario, números de identificación, fechas, contraseñas, etc.). Esta información la pueden conseguir de diferentes maneras. Principalmente, se hace a través de phishing usando engaños y páginas falsas para capturar los datos de la víctima (por ejemplo el correo y la contraseña) y luego usar el SIM Swapping para sobrepasar el segundo factor de autenticación. También puede haber una persona corrupta en una compañía telefónica o en un banco que facilite los datos iniciales. Y en menor frecuencia, la información requerida para este fraude es conseguida de bases de datos que han sido hackeadas o filtradas, y que son vendidas en mercados negros.

Una vez los criminales obtienen esta información, intentarán entrar a las cuentas digitales de sus víctimas. Si la persona activó la autenticación de dos factores, necesitarán un código o número que suele llegar al teléfono de la persona dueña de la cuenta. Para obtenerlo, los criminales “engañan” a la telefónica para que realice el procedimiento de cambiar la línea telefónica de la SIM original a una que se les entregará. Tan pronto tengan esa SIM, la usarán para completar el proceso de autenticación y, por ejemplo, entrar al correo electrónico de la víctima, realizar una transferencia bancaria o un retiro de un mercado de valores.

El engaño a la telefónica es el punto crítico de este esquema y, como siempre, hay varias opciones para llevarlo a cabo. Lo más fácil es que un empleado de la telefónica sea parte de la operación criminal y sea esta persona la que realiza el cambio. Esto se explica porque lo más probable es que en la verificación física de la identidad de la persona que va a realizar el cambio suenen las alarmas por el intento de suplantación de identidad, fácilmente verificable por los empleados encargados en la compañía telefónica. Es decir, con los controles que deben tener las compañías telefónicas para estos casos es más complicado que un estafador engañe a la compañía sin complicidad de alguien adentro.

Existe otra opción, la más sofisticada de todas: que los hackers vulneren la seguridad de la telefónica y por sus propios medios logren hacer el intercambio de las SIM. Esto no es común, pero pasa.

De aquí en adelante las opciones son muchas y van más allá del fraude bancario pues quien se hace a tu línea de teléfono celular puede hacer muchas cosas. Una de las cosas que puede hacer fácil es acceder a WhatsApp simplemente bajando la aplicación al teléfono que tiene la SIM clonada. Esta aplicación de mensajería instantánea usa las líneas telefónicas como único método de autenticación, por lo que un atacante con solo instalar la aplicación podría bajar todo el historial de mensajes de la persona afectada y tomar control de su chat.

El nombre de usuario en redes sociales es otra cosa que se puede robar. Hay quienes gustan de los nombres extravagantes en las redes sociales y cuando digo extravagantes en internet, me refiero a muy cortos, por ejemplo, la cuenta @j0 tanto en Twitter como en Instagram que pertenecía a un conocido SIM swapper estadounidense. Este tipo de cuentas son conocidas como OG (de original gangster o mafioso original, en español). Normalmente, las tienen las personas que adoptaron tempranamente una de estas redes sociales y tomaron nombres cortos que terminarían siendo escasos y valiosos. Estas cuentas son vendidas o usadas por los criminales por el solo gusto de usarlas. También pueden ser usadas para promover más fraudes o extorsionar a los dueños originales de las cuentas.

Este esquema fraudulento es tan difícil de prevenir que al CEO de Twitter, Jack Dorsey, le hackearon su Twitter de esta manera.

Sin embargo, la mayoría de los estafadores que usan esta técnica tienen motivaciones económicas. En Colombia, a una persona a la que le sacaron un duplicado de su SIM, le robaron altas sumas de dinero. También se han reportado robos por las aplicaciones de los bancos. Hay robos mundialmente famosos como el que le hicieron a Michael Terpin, un inversionista de criptomonedas al que le robaron el equivalente a 24 millones de dólares en cryptoactivos usando este tipo de fraude.

De acuerdo a una fuente del sector financiero que ha sido cercana a las investigaciones de este tipo incidentes, un alto porcentaje de los casos que se han presentado durante el primer semestre del 2020 en Colombia, han sido precedidos por una campaña de phishing. Donde a través de mensajes SMS alertan al usuario de una supuesta operación financiera y les invita seguir un enlace adjunto con el fin de que esta sea autorizada o rechazada.

Al seguir el enlace, los usuarios se encuentran con un sitio de apariencia similar a la página del banco donde se les pide autenticarse con el fin de rechazar la presunta transferencia capturando de esta manera las credenciales de acceso a la cuenta de la persona usuaria. Posteriormente, se realiza el intercambio de SIM que se utiliza para obtener el segundo factor de autenticación y así tomar control total de la cuenta bancaria.

Según nuestra fuente, también se han detectado en menor medida, algunos casos donde un empleado de la entidad facilita información sobre víctimas potenciales a los actores que luego realizan la defraudación a través del intercambio de SIM de la víctima.

Las víctimas

Normalmente, las víctimas de este esquema fraudulento lo primero que detectan es la pérdida de señal y datos en su teléfono. Esto ocurre porque el primer paso para realizar la estafa consiste en bloquear la SIM legítima. Pero el mayor problema de las personas afectadas por este fraude es que quedan indefensas entre dos corporaciones que se culpan la una a la otra por el error: los bancos y las telefónicas.

Cuando la víctima nota que han retirado dinero desde su cuenta, hace el reclamo al banco que le responde que la transacción es legítima porque para el banco fue confirmada por el dueño de la cuenta a través de su línea telefónica, por lo tanto, si hay un problema, es de la telefónica. Cuando el reclamo se hace ante la telefónica, la respuesta es que contractualmente la compañía solo está obligada a reemplazar la SIM suplantada. Este tire y afloje deja a la víctima en una situación muy complicada. En Colombia la policía ha desmantelado bandas dedicadas a esta modalidad de fraude, que si bien es un paso en el esclarecimiento del crimen no garantiza el resarcimiento de los daños a la víctima que finalmente tendrá que lidiar con un complicado proceso que incluye al banco, a la telefónica y a los criminales. Es urgente dar claridad a las personas usuarias de plataformas en línea sobre una manera de manejar este tipo de situaciones ya que es un delito que viene en aumento y cada vez son más las víctimas.

En el informe de Tendencias del Cibercrimen en Colombia 2019-2020 de la Policía Nacional colombiana, se menciona el SIM swapping como una nueva modalidad de fraude electrónico que está en crecimiento. No obstante, no hay cifras concretas sobre el número de denuncias específicas o investigaciones en curso. Por el lado del sector privado, el CSIRT financiero de la Asobancaria -un equipo de respuesta a incidentes de ciberseguridad para el sector financiero-, sacó una alerta de nivel medio el 24 de septiembre del 2020 advirtiendo sobre el SIM swapping. Mientras tanto, el Gobierno colombiano, en cabeza del colCERT -entidad adscrita al Ministerio de Defensa y encargada de la respuesta a incidentes de ciberseguridad en nuestro país-, advirtió en un trino y con una infografía en inglés donde se explica este esquema.

Y ahora, ¿quién podrá defendernos?

Por el momento, no hay mucho de donde agarrarse. Esperamos que tanto las autoridades como las empresas inmersas en este fraude diseñen sistemas de respuesta a este tipo de incidentes, garantizando a las víctimas una forma viable de reclamo o, mejor aún, previniendo el fraude. Las telefónicas deben ejercer un control estricto a la hora de cambiar una línea de una SIM a otra y deben tener completa trazabilidad de esta operación para contribuir con las investigaciones. Los entes de control del Estado deben vigilar que las personas afectadas por este problema sean tratadas de manera digna y correcta.

A mediano plazo, para poder eliminar el problema de raíz, hay que abandonar la idea de usar la línea telefónica como medio de autenticación. Recordemos también que incluso sin SIM swapping, en las llamadas telefónicas y los envíos de mensajes de texto, la información no transita de manera muy segura porque no está cifrada. Aunque espiar las llamadas y los SMS de los celulares requiere técnicas también sofisticadas como el uso de “antenas falsas” de telefonía, investigaciones recientes han mostrado que se están usando en América Latina. Sabemos que la autenticación a través del celular se popularizó porque es fácil de adoptar y por tanto de masificar. Sin embargo, el crecimiento de estos fraudes y la dificultad de evitarlos obliga a pensar en otras opciones.

En Colombia, algunos bancos han actualizado sus aplicaciones móviles para entregar a través de éstas el segundo factor de autenticación, en lugar de recibirlo a través de un mensaje de texto. Esto aunque se entiende como un esfuerzo para prevenir este fraude, facilita otros, por ejemplo, hace que cuando ocurre un robo del celular, delito frecuente en Colombia, los ladrones tengan capacidad de sacar el dinero del banco de la víctima.

Usar alternativas para el segundo factor de autenticación es necesario pues es una buena medida de seguridad para las cuentas en línea. Sin embargo, implementarlo de forma segura no es fácil o puede suponer dificultad para las personas usuarias no avanzadas.

Empresas como Google han promovido cambiar el sistema para el segundo factor de autenticación de mensajes de texto o llamada telefónica a otros métodos más seguros. Aplicaciones como Google Authenticator o Authy proveen este servicio sin necesidad de SMS o llamadas. Estos sistemas están basados en un sistema criptográfico llamado OTP (One Time Pad, por sus siglas en inglés), que genera un código de un solo uso para realizar procesos de autenticación. El problema, sobre todo con Google Authenticator, es que la persona debe hacer un backup consciente de los códigos de inicialización para cada página con la que se quiera identificar por medio de este método. De no tenerlo, si el celular se pierde, se daña o es robado se pueden perder esos códigos de inicialización y en consecuencia el acceso a las cuentas en línea. Authy, por su lado, tiene un sistema de respaldo integrado que guarda los códigos de inicialización en la nube para poder restaurarlos en caso de perder la aplicación por cualquier motivo. Esta restauración dependerá de una clave puesta por la persona para descifrar el respaldo.

Por último, para los casos donde no es posible cambiar la línea telefónica como un segundo factor de autenticación, según lo muestra Brian Krebs en su blog Krebs On Security, los criminales dedicados a esta modalidad de estafa recomiendan usar una línea telefónica de Google Voice que redireccione los SMS y las llamadas a un número controlado por la persona usuaria. Así, los criminales la tienen más difícil porque primero tendrían que hackear la cuenta de Google para hacerse al control de la línea adscrita a los demás servicios en línea. Lo malo, esto no funciona en Colombia.

Como anticipamos, estamos ante un problema de difícil solución pues las alternativas requieren que las personas usuarias cuenten con habilidades digitales y hagan usos sofisticados de la tecnología, un desafío para el que la mayoría de las personas no está preparada en Colombia. Los retos que tiene la banca digital van más allá del incremento de la conectividad y su masificación, supone trabajar en formas de alfabetización digital mucho más complejas y reconocer que las personas usuarias promedio en Colombia no tienen las capacidades (habilidades, dispositivos, capacidad económica, conectividad permanente, etcétera) para adoptar muchas de las soluciones que se diseñen en países con otras situaciones.

Quizá tendremos que poner el foco de la seguridad digital en las personas y esto en Colombia significa caracterizar quienes son las personas que usan hoy en día la banca digital, cómo lo hacen y pensar en soluciones localizadas para esos perfiles.

¡Pilas pues!

Ya sabemos qué es y cómo funciona el SIM swapping. Aunque no tengamos completo control, podemos hacer lo nuestro para mitigar este fraude:

- Hay que identificar que cuentas en línea usamos que estén atadas a nuestro número telefónico y, en lo posible, cambiar el método de autenticación. De todos modos, es recomendable tomar nota de las cuentas que queden atadas a la línea.

- En caso de pérdida prolongada e inexplicable de señal (por ejemplo, si estás normal en tu casa y no metido en un túnel o un ascensor), comunícate con tu compañía telefónica para prevenirlos sobre un posible fraude. También intenta comunicarte con bancos o entidades financieras que usen tu teléfono como segundo factor de autenticación.

- Cuida tus datos, pues son la materia prima de casi todos los fraudes electrónicos… ¡Se un genio de internet! ;-).

Desde el laboratorio K+Lab estamos comprometidos y comprometidas con la seguridad digital y convencidos de que si entendemos mejor los riesgos podremos mitigarlos y exigir cambios. Si te gustó este texto háznoslo saber y si conoces otras modalidades de fraude que te gustaría que fueran explicadas, cuéntanos, ¡podría ser el tema de la próxima entrega!

En esta entrada, también te compartimos el compartimos el hilo que hicimos sobre este artículo

1/11 ¿Recuerdas haber usado un numerito que te llegó a tu teléfono móvil para registrarte o entrar en alguna de tus redes sociales? ¿O a tu correo? ¿O para hacer transferencias bancarias? ¿Dijiste que sí? ¡Pues estás usando el doble factor de autenticación! bit.ly/3nEo8au

2/11 Esta práctica tiene varios problemas. El primero de ellos es que, en varios casos de autenticación digital, el número de teléfono equivale a un documento de identidad, pero sin la seguridad física y jurídica de un documento oficial.

3/11 El segundo problema, como lo advierten los sitios de finanzas en línea como los bancos, los mercados de valores y criptomonedas, es que los criminales la aprovechan para ejecutar estafas y fraudes basados en la suplantación de identidad. bit.ly/3nEo8au

4/11 Por eso te queremos contar qué es y cómo funciona el SIM SWAPPING, cuál es el estado de esta práctica en Colombia, qué está pasando en otros lugares del mundo y cómo puedes mitigar los riesgos de fraude y suplantación de identidad. bit.ly/3nEo8au

5/11 El 24 de septiembre de este año, el @CSIRTFinanciero de la Asobancaria -un equipo de respuesta a incidentes de ciberseguridad para el sector financiero-, sacó una alerta de nivel medio advirtiendo sobre el SIM swapping en Colombia. https://bit.ly/36OaniJ

6/11 Por otro lado, el informe de Tendencias del Cibercrimen en Colombia 2019-2020 de la Policía Nacional colombiana, menciona el SIM swapping como unanueva modalidad de fraude electrónico que está en crecimiento. https://bit.ly/38UCCzd

7/11 El sector financiero ha hecho algunos esfuerzos para prevenir estos fraudes, por ejemplo, actualizando sus aplicaciones móviles para entregar por allí el segundo factor de autenticación, en lugar de hacerlo a través de un mensaje de texto. Pero esto facilita otros delitos.

8/11 Empresas como Google han cambiado el sistema de segundo factor de autenticación de mensajes de texto o llamada telefónica a otros métodos más seguros. Aplicaciones como Google Authenticator o Authy proveen este servicio sin necesidad de SMS o llamadas. https://bit.ly/32XULbv

9/11 Pero el mayor problema para las personas que se ven afectadas por el SIM SWAPPING es que quedan indefensas entre dos corporaciones que se culpan la una a la otra por el error: Los bancos y las telefónicas.

10/10 Así pues, para mitigar el SIM SWAPPING, el sector financiero, las empresas telefónicas y las autoridades deben reconocer las limitaciones de las personas usuarias (conectividad, alfabetización tecnológica y jurídica, etc).

11/11 Desde el laboratorio K+LAB estamos comprometidos con la seguridad digital y convencidos de que si entendemos mejor los riesgos podremos mitigarlos y exigircambios. Te invitamos a profundizar la lectura de este tema haciendo clic en https://bit.ly/3nEo8au

1 comentario

Estoy en este momento siendo víctima del SIM swapping, fraude realizado a través de TIGO comunicaciones, con robo no sólo de dinero desde las cuentas del BBVA por la aplicación móvil, sino además de intento de hurto cibernético de la cuenta de cesantías ,creación de créditos a mi nombre y suplantación de identidad por hurto de documentos personales escaneados en el oneDrive. Creo que hay una red de personas de dichas empresas involucradas en este tipo de hurto. Los ciudadanos comunes estamos indefensos ante estos ataques, yo llevo bajo ataque más de 15 días y continúan intentando entrar a mis cuentas, pese a los múltiples denuncios y solicitudes de bloqueo que he realizado. Es una situación pesadillesca, de extrema vulnerabilidad y poco apoyo. TIGO se lava las manos enviando una portabilidad (fraudulenta, no aprobada) a otra telefónica de la línea, con otro usuario y otro nombre, impidiendo recuperar la línea con la que continúan haciendo fraudes, siendo ellos los directos responsables de la filtración de datos y del cambio de SIM, y el BBVA tiene brechas tremendas de seguridad que han permitido dos veces hurto de dinero pese a las denuncias.